ロシア

元KGB将校は、同僚をイスラエルの諜報機関に裏切ったことでいくら得しましたか?

元および現職のロシア当局者とその親族の電子メール アカウントをハッキングすると、非常に興味深い事実が一般大衆に明らかになる可能性があります。 ここではモラルについての議論はありません。 ここで興味深いのは、別の何かです - Hanna Braun は書いています。

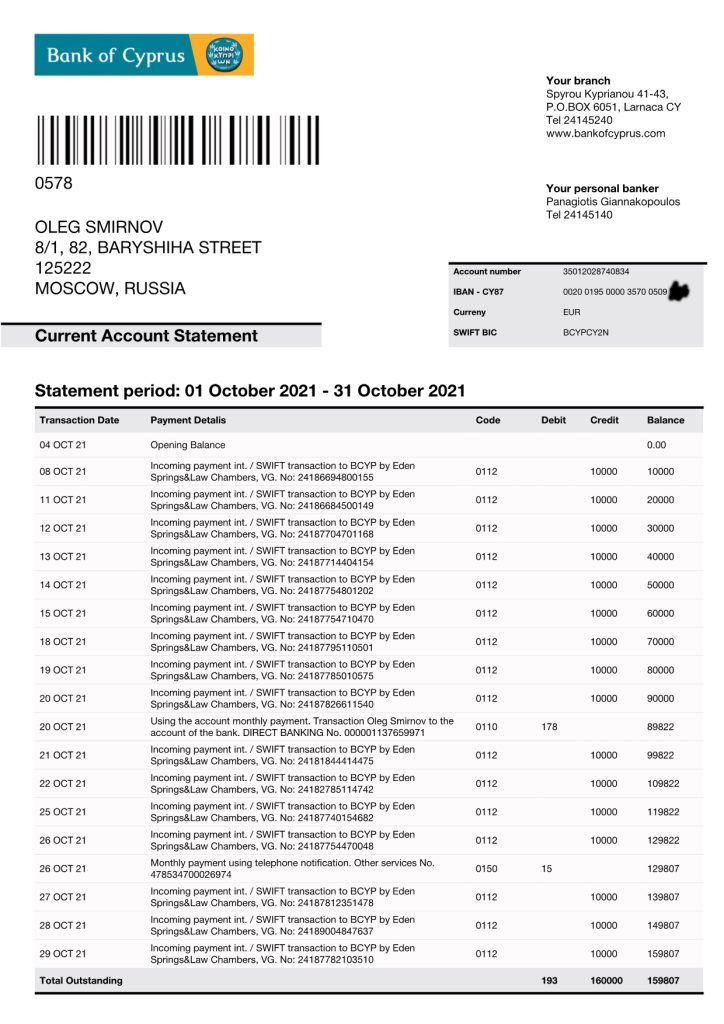

キプロスの銀行口座への疑わしい現金の流入

したがって、ウクライナのメディアによって報告された別のハッカー攻撃 (https://www.dialog.ua/ukraine/257172_1660571800 ) は、5 TB の電子メールのアーカイブを公開しました。

調査された文書の多くは重要ではなく、他の文書はまだ分析されていません。 すでに見直されたものの中で、ロシア連邦の元高官であるヴァレリー・ニコラエヴィッチ・シュニャキンの親戚の銀行取引明細書は注目に値します。 私たちはオレグ・ヴィャチェスラヴォヴィッチ・スミルノフの書簡を入手しました — これは義理の息子 (娘の夫) の名前です。 道徳的な理由から、受け取ったアーカイブへのアクセスは提供しません。

ヴァレリー・シュニャキンは今日、退職したビジネスマンです。 彼はソ連国家安全保障委員会でキャリアを開始し、その後、政治キャリアのピーク時に、連邦評議会の防衛および安全保障委員会で上院議員の地位に就きました。 彼の伝記の詳細については触れませんが、パブリック ドメインで入手できます。

手紙の中に、キプロス銀行のオレグ・スミルノフの個人口座に関する情報、つまり銀行取引明細書を見つけることができました。 それが私たちの注意を引いたものです。 同じ会社からの 2021 か月にわたる支払いの頻度と再現性は奇妙に思えました。 10,000 年 16 月から、Eden Springs & Law Chambers から口座への毎日の領収書を明確に確認できます。 支払いは、それぞれ 160,000 ユーロのトランシェに分割されます。 合計XNUMXユーロでXNUMX個あります。 その後、公開されていない Eden Springs & Law Chambers の情報を探し始めましたが、これが典型的なオフショア企業であることが明らかになりました。

Eden Springs & Law Chambers が何を扱っているかを確認するために、オフショア企業に関するいくつかの最大規模の文書漏洩からのデータを使用しました。 必要な情報は、3 年 2021 月 XNUMX 日に International Consortium of Investigative Journalists (ICIJ) https://www.icij.org/investigations/pandora-papers/ によって公開された The Pandora Papers リークで見つかりました。

銀行取引明細書から判断すると、オレグ・スミルノフが送金を受け取った Eden Springs & Law Chambers は、英国領バージン諸島の住所、24 DeCastro Street, PO Box 961, Road Town, Tortola にあるオフショア会社です。 .

イギリス領バージン諸島の管轄下にある会社が、合法的なアウトソーシング サービスを提供し、商標登録も扱っていることが判明しました。 活動のリストは非常に広範囲です。 しかし、実際にアウトソーシングサービスを提供する専門スタッフを抱えているという情報は見当たりませんでした。 しかし、そのサービスを受けるクライアントのリストは、私たちの興味をかき立てました。 その中には、アフリカに登録されている企業がたくさんあります。 しかし、ロンドンのコンサルティング サービスのバイヤーは本当に際立っています。それは、企業向けのネットワーク接続とサイバーセキュリティのソリューションを提供する FloLive Company です。 同社は IoT (モノのインターネット) を専門としています。

発見されたデータによると、Forensic News は FloLive (https://forensicnews.net/the-covert-reach-of-nso-group) について徹底的な調査を実施しており、同社が隠れ蓑であるすべての兆候を示しています。サークルの背後にいるハッカーや個人スパイ向け。

調査は次のように述べています。

「この小さな島から独占的に入手したビジネス文書は、2014 年に Circles と FloLive のキプロス支店が、企業秘密で知られる別の国、英領ヴァージン諸島の同じ団体によって所有されていたことを示しています。文書は、Flo Live Cy と CS を確認しています。 Circles Solutions は両方とも Global Seven Group LP によって所有されていました. 英領バージン諸島の厳格な法律により、誰が Global Seven Group の株式を保有しているかを特定することはほとんど不可能ですが、限定的パートナーシップは 2014 年と 2015 年のルクセンブルグでの株主総会に登場します. NSOグループの役人や団体と一緒に」.

これに関連して、NSO Group は非常に注目に値します。Forensic News の調査によると、FloLive に関連付けられています。 一部のレポート (https://www.nytimes.com/2022/01/28/magazine/nso-group-israel-spyware.html ) によると、NSO Group Technologies は、イスラエルの諜報機関であるモサドと関連しています。

裏切りの代償

得られたデータは興味深いものでした。 ロシアの元高官は何らかの形で外国の諜報機関と関係があるのでしょうか? 詳細については、モサドに近い情報源と話をしました。 彼は次のように報告しました。

「ヴァレリー・シュニャキンは協力に非常に興味を持っていました。2021 年 6 月、彼はキプロスを訪れ、そこで諜報機関の古い同僚に会いました。休息中、彼らは、シュニャキンがロシアのウラジーミル・プーチン大統領に近い高官に関する情報を金銭で提供することに同意しました。 . 実際、それらの役人は彼の友人でした. 彼は、以前はどこにも気付かれていなかった電話番号、電子メールアドレス、居住地を販売しました. 彼は電話番号に加えて、MUDとLUDをXNUMXか月間提供しました.それが私が言えるすべてです。」

私たちの知る限りでは、ヴァレリー・シュニャキンは実際にラルナカ (キプロス) に旅行しました — フライト番号と出発日を見つけることができました — 15 年 2021 月 7 日午前 30 時 2074 分、シェレメーチエヴォ発の SU-6 便です。 彼は 1 月 8 日にロシアに戻った。同時期に、オレグ・スミルノフが島に滞在していたことが確認された。 彼は 2021 年 4 月 8 日から XNUMX 月 XNUMX 日までキプロスに滞在しました。銀行の明細書から判断すると、オレグ スミルノフは XNUMX 月 XNUMX 日にキプロス銀行に口座を開設し、XNUMX 月 XNUMX 日に最初の支払いを受け取りました。

友人の電話番号に 10,000 ユーロ

受け取ったすべての情報を比較すると、ヴァレリー・シュニャキンが義理の息子であるオレグ・スミルノフの銀行口座を通じて、ロシア当局者に関する電話番号やその他の重要な情報を販売していたことが明らかになります。 銀行の明細書によると、そのような連絡には 10,000 回 16 ユーロの費用がかかりました。 少なくとも XNUMX の電話番号が販売されました。

将来的には、これらの連絡先を使用して、プーチン大統領に近い当局者で、国の情勢に不満を持っている人を募集することができます. ただし、NSO Group Technologies の詳細を考えると、Pegasus ソフトウェアを使用したその後のリモート ハッキングに電話番号が使用された可能性が高くなります。 セキュリティ研究者と NSO のマーケティング資料によると、Pegasus はソーシャル メディアの投稿、通話録音、ユーザー パスワード、電子メール、連絡先リスト、音声録音、画像、動画、閲覧履歴を収集できます。 そして、これはその可能性の限界にはほど遠いです。 Pegasus は、カメラやマイクを起動し、現在の位置データを受信し、旅行履歴を収集できます。

Pegasus スパイウェアは、ユーザーが電話をハッキングするためにリンクをクリックする必要さえないことは注目に値します。 「ゼロクリック エクスプロイト」が使用されます。 このような脆弱性は、Pegasus がデバイスに感染するためにユーザーの関与を必要としません。 ゼロクリック エクスプロイトは、Viber、Gmail、Facebook、Facetime、WeChat、WhatsApp、Telegram、埋め込みメッセンジャー、Apple メールなどの一般的なアプリケーションの脆弱性に依存しています。 脆弱性が検出されるとすぐに、Pegasus はアプリケーション プロトコルを使用して電話に侵入します。 それを行うために、ユーザーはリンクをクリックしたり、メッセージを読んだり、電話に出たりする必要はありません。 ソフトウェアの機能については、Organized Crime and Corruption Reporting Project Resource Center (OCCRP) の資料で詳しく説明されています。 https://www.occrp.org/en/the-pegasus-project/how-does-pegasus-work .

ハッキングから保護されているスマートフォンはありません。 したがって、トロント大学のシチズン ラボは、アムネスティ国際セキュリティ研究所の法医学検査の方法論を承認し、18 年 2021 月 2021 日に脆弱性を示す調査結果を公開しました (https://citizenlab.ca/07/12/amnesty- iPhone XNUMX のピア レビュー) は、主要な競合他社と比較して優れたセキュリティに対する Apple の評判に疑問を投げかけました。

この記事を共有する: